Wie Angreifer Vertrauen in Unternehmen systematisch aufbauen

Einleitung

Moderne Cyberangriffe scheitern selten an Technik – sie scheitern an fehlendem Vertrauen. Genau deshalb investieren professionelle Angreifer heute mehr Zeit in psychologische Vorbereitung als in technische Exploits. Vertrauen ist der Schlüssel, um Sicherheitsmechanismen, Prozesse und gesunden Menschenverstand zu umgehen. Dieser Artikel zeigt, wie Angreifer in Unternehmen systematisch Vertrauen aufbauen, warum diese Methode so effektiv ist und weshalb klassische Sicherheitsmaßnahmen dabei oft ins Leere laufen.

Warum Vertrauen der wichtigste Angriffsvektor ist

Technische Sicherheitsmaßnahmen werden kontinuierlich besser. Firewalls, MFA, EDR und Monitoring erschweren direkte Angriffe erheblich. Vertrauen hingegen bleibt ein menschlicher Faktor – und damit manipulierbar.

Wer Vertrauen gewinnt, braucht keine Exploits.

Angreifer nutzen Vertrauen, um:

- Sicherheitsregeln zu umgehen

- Prozesse auszuhebeln

- kritische Handlungen auszulösen

- Zugänge freiwillig zu erhalten

Professionelle Angriffe sind Beziehungsarbeit

Entgegen gängiger Annahmen beginnen erfolgreiche Angriffe nicht mit Schadsoftware, sondern mit Kommunikation. Täter agieren dabei strategisch, geduldig und methodisch.

Die Phasen des systematischen Vertrauensaufbaus

1. Analyse der Organisation

Bevor der erste Kontakt erfolgt, analysieren Angreifer das Unternehmen detailliert:

- Organigramme und Rollen

- öffentliche Mitarbeiterprofile (z. B. LinkedIn)

- IT-Dienstleister und Partner

- laufende Projekte oder Umstellungen

- typische Kommunikationsmuster

Ziel ist es, glaubwürdig zu wirken – nicht auffällig.

2. Der erste Kontakt – unauffällig und harmlos

Der Erstkontakt ist selten aggressiv oder verdächtig. Typische Einstiege sind:

- „Wir prüfen gerade Ihre Systeme…“

- „Es gab eine Rückfrage zu Ihrem Account…“

- „Wir unterstützen aktuell Ihren IT-Dienstleister…“

In dieser Phase wird noch nichts gefordert. Vertrauen entsteht durch Normalität.

3. Wiederholung schafft Glaubwürdigkeit

Ein entscheidender Faktor ist Wiedererkennung. Angreifer melden sich mehrfach:

- über Tage oder Wochen

- mit Bezug auf frühere Gespräche

- mit konsistenter Geschichte

Sätze wie „Wir hatten ja letzte Woche schon gesprochen“ senken die natürliche Vorsicht massiv.

4. Aufbau von Kompetenz und Autorität

Angreifer positionieren sich bewusst als Experten:

- technische Begriffe

- interne Abläufe

- reale Namen von Kollegen oder Dienstleistern

Dadurch entsteht das Gefühl: „Der weiß, wovon er spricht.“

5. Vertrauen wird getestet – kleine Bitten

Bevor es kritisch wird, testen Täter Grenzen:

- harmlose Informationen

- Bestätigung von Abläufen

- kleine Gefälligkeiten

Jede Zustimmung senkt die Hemmschwelle für den nächsten Schritt.

6. Der kritische Moment – Handlung unter Druck

Erst jetzt folgt die eigentliche Manipulation:

- Zurücksetzen von Passwörtern

- Bestätigung von Codes

- Installation von Fernzugriffen

- Zahlungsfreigaben

Der Zeitdruck wird bewusst erhöht, um rationale Prüfungen zu verhindern.

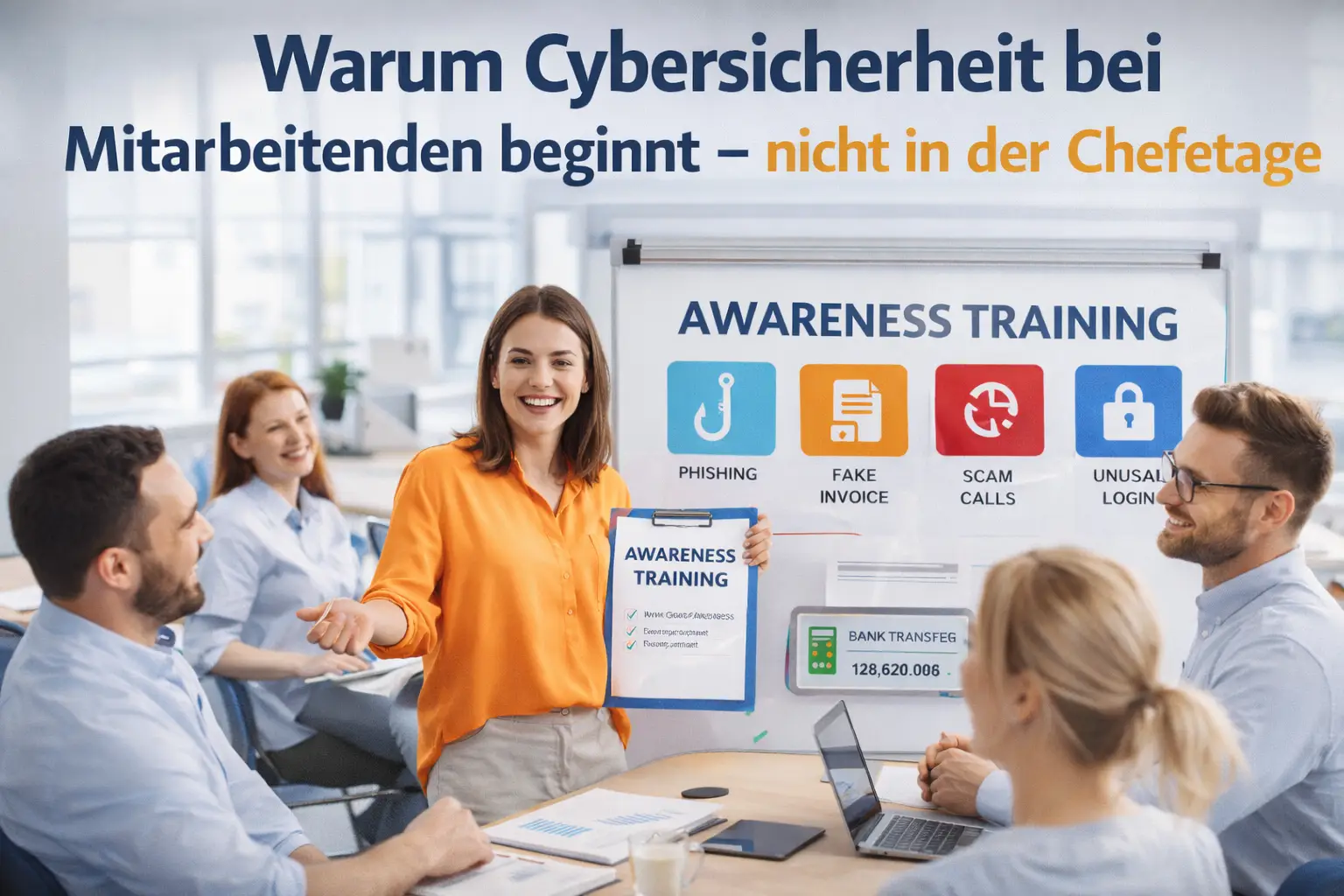

Warum Mitarbeiter trotz Schulungen darauf hereinfallen

Das Problem ist nicht mangelnde Intelligenz oder Aufmerksamkeit. Angriffe funktionieren, weil sie:

- realistisch wirken

- in den Arbeitsalltag passen

- keine technischen Warnsignale erzeugen

- soziale Normen ausnutzen

Vertrauen schlägt Wissen.

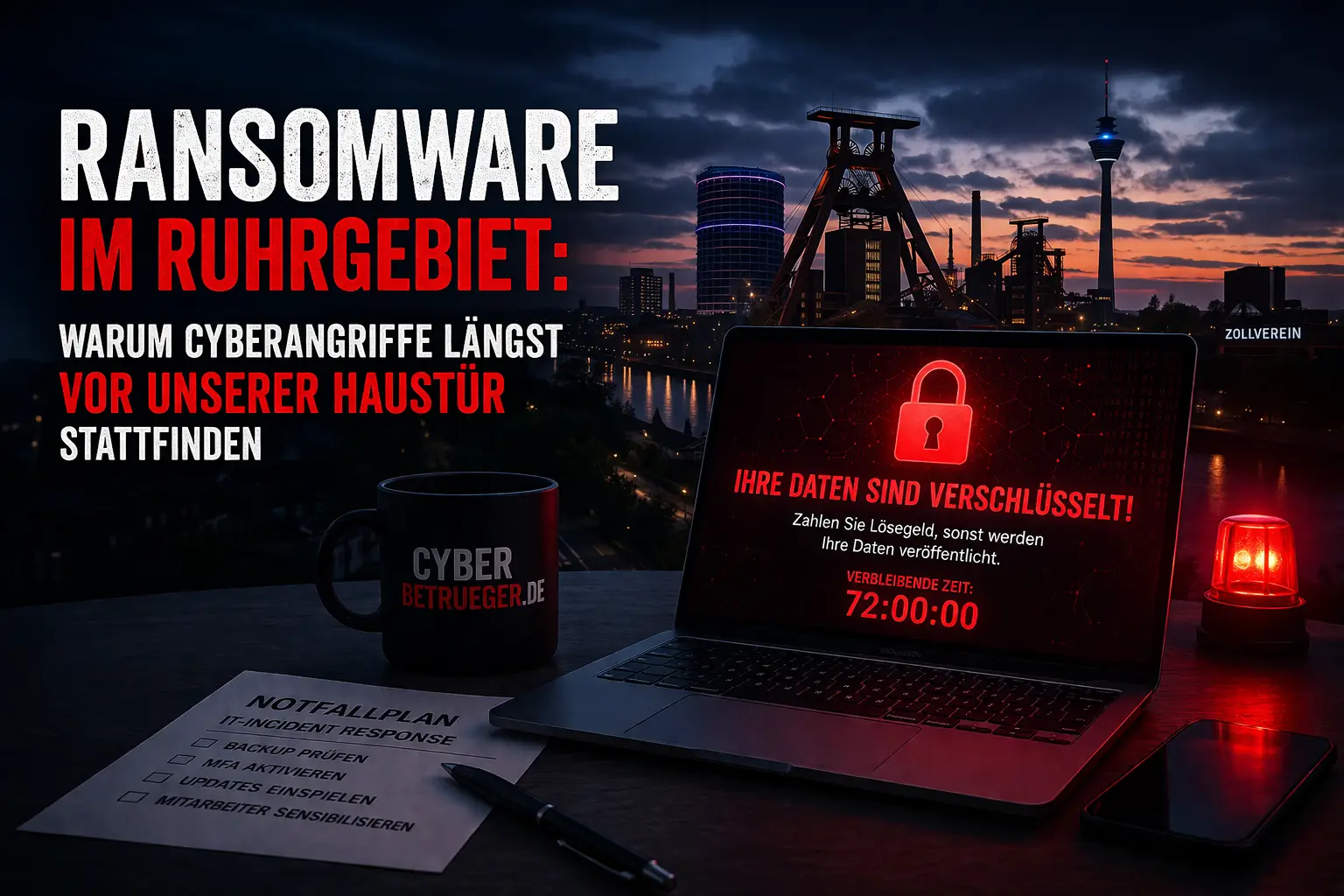

Warum besonders Unternehmen betroffen sind

Unternehmen bieten ideale Bedingungen für Vertrauensangriffe:

- komplexe Prozesse

- viele externe Partner

- Zeitdruck und Verantwortung

- hohe Kooperationsbereitschaft

Angreifer nutzen genau diese Faktoren gezielt aus.

Was Unternehmen dagegen tun können

1. Vertrauen darf kein Sicherheitsmechanismus sein

Prozesse müssen unabhängig von Sympathie oder Autorität funktionieren.

2. Klare Regeln für kritische Handlungen

- keine sensiblen Aktionen ohne Verifikation

- keine Ausnahmen unter Zeitdruck

- keine Entscheidungen auf Zuruf

3. Verifizierungsprozesse etablieren

Rückruf, Zweitkanal, Vier-Augen-Prinzip – immer.

4. Awareness realistisch gestalten

Keine Theorie, sondern echte Szenarien aus dem eigenen Unternehmenskontext.

5. Führungskräfte einbeziehen

Angriffe richten sich gezielt an Personen mit Verantwortung und Entscheidungsbefugnis.

Fazit

Professionelle Angreifer bauen Vertrauen nicht zufällig auf – sie planen es strategisch. Sie investieren Zeit, analysieren Organisationen und nutzen menschliche Faktoren gezielt aus. Unternehmen, die Vertrauen nicht als Risiko betrachten, lassen ein zentrales Einfallstor offen.

Cybersecurity scheitert dort, wo Vertrauen unkontrolliert bleibt.